Violations de données personnelles : 1er bilan après l’entrée en application du RGPD

16 octobre 2018

En France, les violations de données personnelles susceptibles d’engendrer un risque pour les droits et libertés des personnes doivent être notifiées à la CNIL. Quatre mois après l’entrée en application du RGPD, la CNIL dresse un premier bilan chiffré.

Quel bilan tirer de ces premiers mois ?

Depuis l’entrée en application du RGPD, les violations de données personnelles doivent, dans certains cas, être notifiées à la CNIL. Cette nouvelle obligation nécessite que les organismes mettent en place des procédures permettant de détecter puis de remonter les incidents de sécurité.

La CNIL a reçu 742 notifications de violations (entre le 25 mai et le 1er octobre) qui concerneraient les données de 33 727 384 personnes situées en France ou ailleurs.

Ces violations concernent :

- des atteintes à la confidentialité des données ;

- et/ou des atteintes à la disponibilité ;

- et/ou des atteintes à l’intégrité.

Cette forte proportion de violations ayant trait à la confidentialité s’explique de différentes manières :

- La notion de violations de données renvoie dans beaucoup de cas à des défauts de confidentialité qui s’ajoutent à des problèmes d’intégrité et/ou de disponibilité ;

- Les organismes disposent souvent de moyens permettant de retrouver les données dans les 72h après un incident touchant l’intégrité ou la disponibilité.

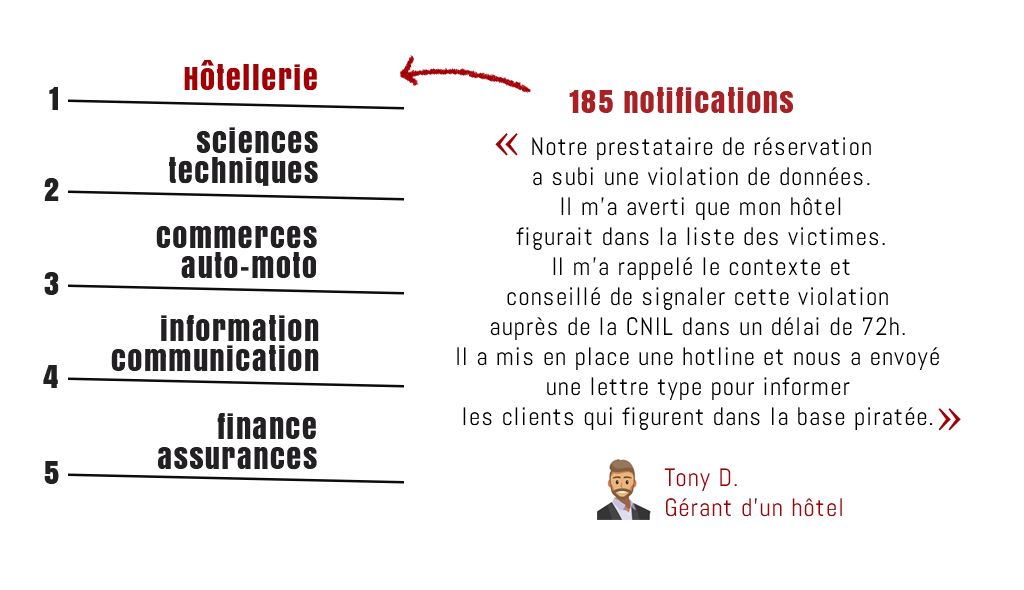

De quels secteurs viennent majoritairement les notifications ?

Le secteur de l’hébergement et de la restauration est surreprésenté avec 185 notifications de violations. Ce fort volume trouve son origine dans un cas particulier : un prestataire de service, fournissant à ses clients des outils de réservation, a été victime d’une . Ce dernier a immédiatement averti tous ses clients de la violation et a mis en place un dispositif dédié afin de les accompagner dans leurs obligations : rappel du contexte et des textes, liste des autorités à contacter en fonction du pays de chaque client, liste des personnes concernées à contacter, modèle de courrier, ouverture d’une ligne téléphonique dédiée. Cet exemple témoigne des bonnes pratiques à mettre en œuvre par un prestataire, lorsqu’il subit une violation de données.

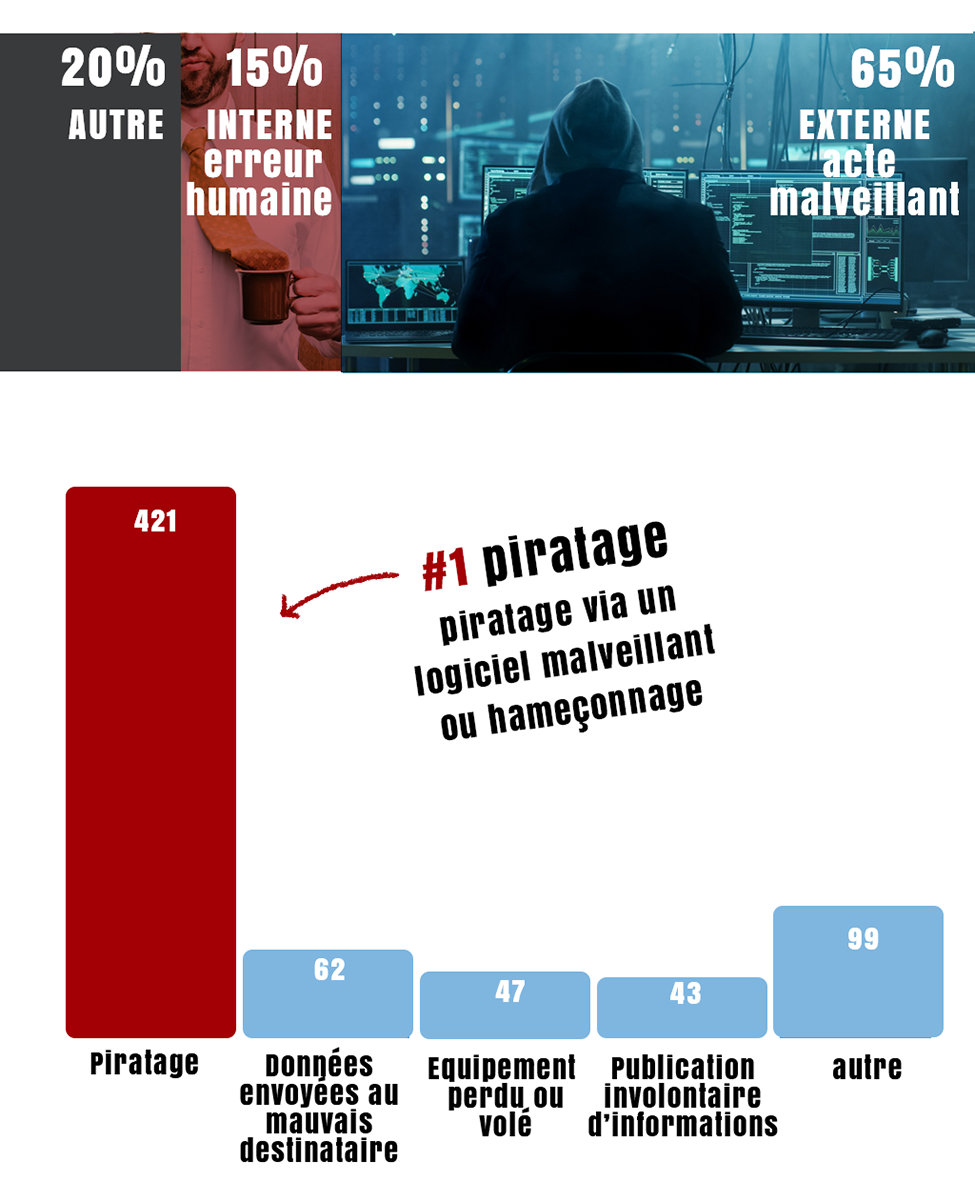

Quelles sont les causes de ces violations ?

Plus de la moitié des violations notifiées trouvent leur origine dans du piratage, des logiciels malveillants ou de l’hameçonnage. Puis viennent les équipements perdus ou volés, les envois indus et les publications non volontaires. La majorité des violations trouve sa cause dans un acte externe malveillant ou dans des actes internes accidentels. Deux grandes tendances se dessinent :

- Les piratages et vols intentionnels imputables à un tiers malveillant ;

- Les erreurs involontaires imputables à un personnel.

Dans les autres cas (20%), il s’agit le plus souvent de causes inconnues ou non déterminées par l’organisme qui notifie ou d’actes internes malveillants.

Pour prévenir la majeure partie de ces incidents, la CNIL rappelle – notamment dans son guide sécurité - qu’il est essentiel :

- de penser la sécurité dès le lancement d’un projet ;

- d’effectuer régulièrement les mises à jour de sécurité sur les systèmes d’exploitation, les serveurs applicatifs, ou les bases de données ;

- et d’informer régulièrement le personnel sur les risques et enjeux de la sécurité.

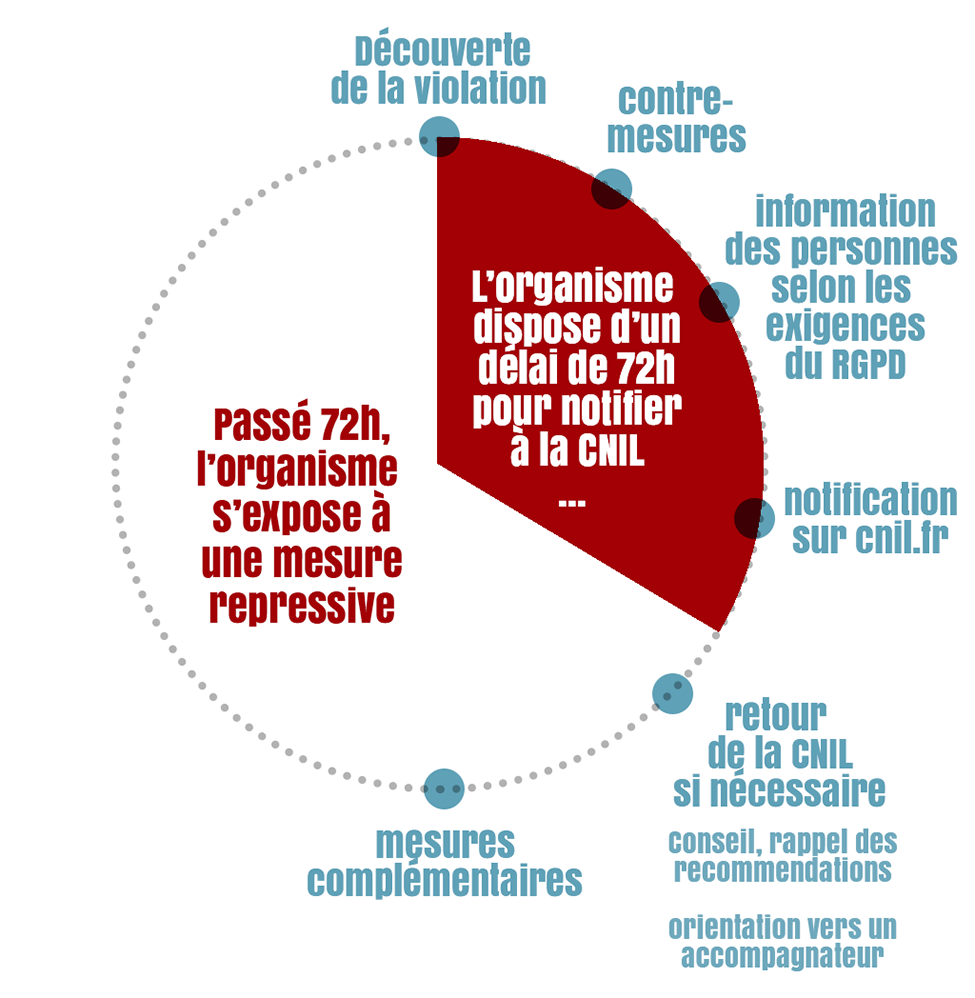

Comment se déroule la prise de contact avec la CNIL ?

La CNIL adopte une approche répressive en cas de non-respect de l’obligation de notification dans les 72h. Ce manquement est passible d’une amende de 10 millions d’euros ou 2% du chiffre d’affaires.

En revanche, elle privilégie l’accompagnement lors de la réception des notifications dans les délais impartis, une approche qui a pour but d’aider les professionnels concernés à prendre toutes les mesures pour limiter les conséquences d’une violation.

Lorsque cela est nécessaire, la CNIL prend contact avec les organismes pour :

- Vérifier que des mesures ont été prises préalablement et / ou postérieurement à la violation :

- elle indique au responsable, les améliorations à mettre en œuvre par exemple sur l’utilisation d’un de chiffrement adapté ou l’optimisation de la gestion des mots de passe.

- elle renvoie également les responsables vers les services de police pour porter plainte, ou vers la plateforme cybermalveillance.gouv.fr afin de trouver une information ou un prestataire.

- Evaluer la nécessité de réaliser une information des personnes. Pour chaque notification, la CNIL estime le risque engendré pour les personnes puis peut être amenée à recommander à l’organisme de leur notifier la violation. Depuis le 25 mai 2018, la CNIL n’a utilisé son pouvoir d’injonction de communiquer aux personnes qu’à une seule reprise, par le biais d’une . L’organisme visé s’est alors exécuté.